[Network] ARP Spoofing 공격과 ARP Redirect 공격의 차이점

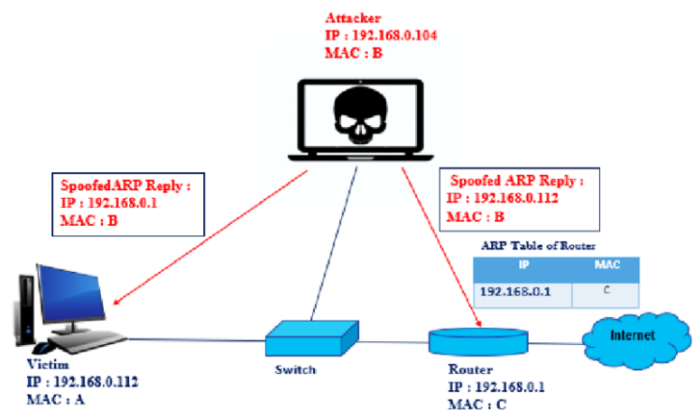

ARP Spoofing 공격과 ARP Redirect 공격(ARP Cache Poisoning)은 둘 다 ARP 프로토콜을 악용하는 네트워크 공격 유형입니다. 그러나 각각의 동작과 목적은 다릅니다.

- ARP Spoofing 공격:

- 공격자는 자신의 MAC 주소를 피해자의 IP 주소와 매핑시키는 것을 목표로 합니다.

- 공격자는 자신이 피해자로 가장하는 것으로 네트워크 트래픽을 유도하여 중간자 공격 등을 수행합니다.

- 공격자는 피해자의 MAC 주소를 자신의 MAC 주소로 변조하여 네트워크 트래픽을 가로채거나 조작할 수 있습니다.

- ARP Redirect 공격:

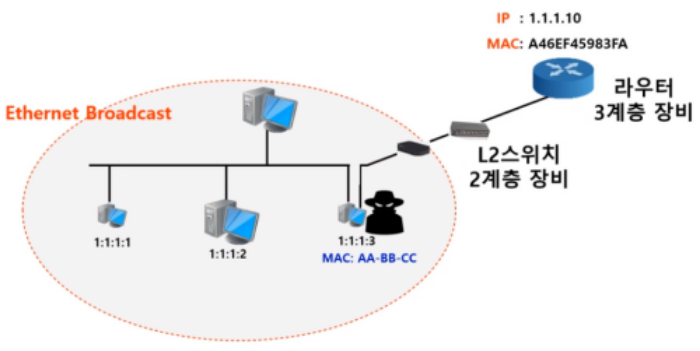

- 공격자는 네트워크에서 중간자 역할을 하여 공격 대상과 라우터 사이의 통신을 가로채거나 조작하는 것을 목표로 합니다.

- 공격자는 라우터의 MAC 주소를 알아내어, 자신의 MAC 주소를 라우터의 MAC 주소로 가장하는 것으로 공격 대상으로부터 라우터로 가는 트래픽을 가로채고 조작합니다

- 이를 통해 공격자는 중간자 공격을 수행하거나 공격 대상의 네트워크 트래픽을 모니터링할 수 있습니다.

- OSI 2계층 스위칭 환경에서 실시되며, 브로드캐스트를 이용하기 때문에 모든 호스트를 대상으로 합니다.

- 이러한 공격은 주로 MITM(Man-in-the-Middle) 공격에 사용됩니다.(ARP Cache Poisoning)

요약하자면, ARP Spoofing 공격은 공격자가 자신을 특정 호스트로 가장하여 해당 호스트와의 통신을 가로채고 조작하는 것이며, ARP Redirect 공격은 공격자가 네트워크 상에서 중간자 역할을 하여 트래픽을 가로채거나 조작하는 것입니다.

ARP Spoofing 공격 및 ARP Redirect 공격의 대응 방안으로는

- 중요 호스트에 대해서는 ARP 캐시 테이블을 정적으로 설정하여 동적으로 캐시 정보를 조작하지 못하도록 하고(

arp -s [IP주소] [MAC주소]) - 네트워크 상의 ARP 트래픽을 실시간으로 모니터링하는 도구(ARPWatch 등)를 이용하여 ARP 조작 트패픽을 탐지한다